上兵伐谋,其次伐交,其次伐兵,其下攻城。——孙子兵法《谋攻篇》

引子某些职业天生受人敬畏,因为它和人的某个优秀特质相连。舞蹈,让人们想到优美的形体;长跑,让人想到坚毅的品质。而黑客,让人联想到高超的技术。

现实世界的每一个个人和组织,都在网络世界的版图中对应着属于自己的一座或大或小的城池。而在险恶的互联网丛林中,每座城市都随时面临来自黑暗中的突施冷箭。

凡是武林中人,总有正邪之分。

邪恶的黑客,常常打着技术无罪的大旗,带领盗匪企图杀入城中烧杀抢掠;而正义的黑客,手握武器高立城头,用正义的子弹射穿入侵者的喉咙。

诚然,很多人想到黑客,就会联想到高超的技术。但是,当你真正了解到赛博世界殊死搏斗的真相,你就会理解,对于黑客的最高褒赏,并不是攻城略地的高超技术,而是不战而屈人之兵的闪光智慧。

诸葛亮不费一兵一卒,靠一曲琴音喝退司马懿十万大军,守卫三分天下;

艾森豪威尔运筹帷幄,让德军主力扑空加莱,才有人类的荣耀之日——诺曼底登陆;

《盗梦空间》中的造梦师们正是通过潜意识的进攻,让能源巨头的继承者费舍自愿解散公司。

《孙子兵法》有云,攻城为下,攻心为上。

中国黑客的“欺骗系统”黑客的世界之所以吸引人,恰恰因为我们在现实世界的一切幻想,都在这里真实地发生着。入侵企业,获得大量机密资料,可以在商场上给对手致命一击。

这是一个真实的故事,某知名企业董事会刚刚散会,竞争对手的桌子上就摆好了他们的会议纪要;董事长刚刚写好的文件,自己公司还没有来得及印发,对手已经全公司传阅。自己企业最新设计的手机原型机,还没有来得及生产,对手已经根据图纸进行了仿造并且占领了市场。

我们看到的商业竞争,背后几乎都有着不可言说的赛博世界的血战,而这血战背后可能决定着一个人一生的兴衰荣辱。为了这个目标,邪恶的黑客们可以使出最恶毒的招数来渗透、入侵。

但是,这个世界之所以没有让人绝望透顶,恰恰是因为有正义的黑客挺身而出,自愿构建一个强大的天网,和邪恶作斗争。这些黑客,就包括潜行十几年,用自己的技术深刻改变了中国在世界政治中地位的中国第一代黑客 CP 和 la0wang,还有曾经在腾讯一马当先抵御网络黑产的安全大牛 Oscar 和可以用一串代码平趟所有网站的乌云一哥 Jannock。

2016年,这些代表了全中国最强黑客火力的黑客们走到了一起,成立了一家名为“锦行科技”的“团伙”。这个团伙的首要目标,就是要消灭黑客雇佣兵对于企业肮脏的攻击和疯狂的信息窃取。

而他们的独门武器,就是“网络空间欺骗系统”——幻云。

从哲学上来看,这世间一切的成就,都来自于对信息的确定。例如,

如果你可以看透对手下一步要走的棋子,那么你就会胜券在握;

如果你可以侦听到女神的思维信息,那么你表白成功的概率就会暴增;

如果你确定知道明天有哪支股票会涨,那么你一定可以身价翻倍。

但是,如果你以为是确定的信息,在事实上都是假的呢?让对手相信他掌握了你的确定信息,而这恰恰是你制造出来的幻觉,这就已经在防御上处于绝对的上风。简单来说,幻云就试图制造这样一个欺骗系统,让入侵的黑客以为自己进入了企业内部,而实际上他只是进入了一个精心构建的虚拟世界,一个如来佛祖掌握在手心的盗梦空间,一个他每走一步就多暴露自己一点的玻璃屋中。

蜜罐、蜜网和蜜场刚刚扯的那么多欺骗哲学,究竟要怎么实现呢?

雷锋网(:雷锋网)宅客频道有机会和锦行科技的几位大牛对谈,他们提出了三个有趣的概念:蜜罐、蜜网和蜜场。

蜜罐是一个非常形象的词汇:蜜 + 罐,英文单词也是 honey + pot。

蜜代表了甜头好处,也就是攻击者有可能感兴趣的特征,而罐代表了一个环境,通过这个环境,可以捕捉入侵者的行为。

形象地说,这就像生长在美洲的捕蝇草。利用甜美的气息吸引苍蝇前来觅食,然而一旦苍蝇进入陷阱,它的命运就会急转直下。

虽说进入蜜罐的黑客并不会葬身于此,但是却留下了自己的攻击工具和攻击痕迹。研究了黑客使用的工具,防御者就可以轻松研发相对应的对抗工具,就像人的肌体,获得了对新病毒的免疫能力。

锦行科技产品总监胡鹏为雷锋网宅客频道进行了简单的科普,

蜜罐一般分为低交互蜜罐和高交互蜜罐,低交互蜜罐一般用于报警或者获取一些攻击代码,高交互蜜罐用于深入观察攻击者行为并分析。

但是总体来说,蜜罐的问题在于,环境过于单一,特征很明显,攻击者容易识别。

想象一下,如果苍蝇都记住了捕蝇草的形状,相信捕蝇草今后只能捕到各种砖头石块了。

简单来说,蜜网就是有组织的蜜罐,用各式蜜罐来构建一个欺骗网络。对于黑客来说,在赛博空间内他们无法依靠视觉。他们就像一个小偷潜入一个漆黑的别墅,其中所有的陈设都需要他们靠手来触摸,然后自己标记,在心里绘制出一副他们“想象中”的内部地图。

如果潜入的黑客是一个经验老到的惯犯,仅仅摸到一个假门,仔细摸索发现门后空无一物,那么他就可以判定这道门就是一个蜜罐。

然而如果用不同的蜜罐组成蜜网,小偷就会相信门后面有一个房间,里面陈设着衣柜沙发书桌等等。在小偷摸索的过程中,蜜网设置者就有更充足的时间来观察来者,等待他使用更多的进攻工具,从而制造出更全面的防护武器。

但是,正如刚才的比喻,蜜网只是一个假设在真实别墅里的虚拟房间,小偷在摸进蜜网之前,势必有可能经过其他真实的房间,由于蜜网设置在企业真实的系统之内,对于企业来说,仍然存在被黑客攻击的可能。

于是蜜场就出现了。

所谓蜜场,就是利用蜜罐、蜜网完整模拟出一个公司的所有架构。相当于再造一个企业的别墅,然后放一个传送门(重定向器),一旦探测到可能的攻击,就直接把黑客的流量转移到假的别墅(蜜场)中。

只要黑客进入蜜场,他想要的一切都可以被“找到”,他要的核心经营数据就放在办公桌上,他要的财务报表就在保险柜里,他要的组织人员架构图就在书架上。

这一切,都是根据企业真实的情况翻版出来的假象,当然,所有的数据都是假的。

这个伪造的“蜜场”和企业的真实环境究竟有多相似呢?

锦行科技首席安全官 la0wang(王俊卿)告诉雷锋网宅客频道:

一个蜜场其实并不用和企业真实的网络架构100%相似,而是要和黑客想象中的企业网络架构100%一样。因为黑客根本没有见过企业真实的网络,所以他只会把摸到的情况和想象中比对,越是靠近想象,他们就越不怀疑自己入侵了假的系统。

【蜜罐、蜜网、蜜场的逻辑结构】

蜜场之内的“盗梦空间”:幻云自古兵不厌诈,蜜场的概念人们都可以理解。但是,一个好的“欺骗系统”,很重要的一步恰恰是第一步:把黑客引入这个“盗梦空间”。

由于企业内部网络需要正常运营,必须对有权限的好人提供服务的同时,把坏人引向另一个时空的“欺骗系统”——幻云。

所以企业内网需要掌握的一项重要能力,就是分辨好人和坏人。

对此,这些大牛黑客们设计出了一套精巧的验证系统。

由于我们做了将近二十年的安全测试,很多时候都是在对方基层员工根本不知情的情况下尝试突破系统的防守。所以,我们对于攻击者的理解是非常深刻的。我们能够清楚地分辨出哪些行为是正常的,哪些行为是只有入侵黑客才会做的。

这些特征并不是什么很明显的动作,而可能是一个非常小的端口检索动作,或者一种不同寻常的查询方法,就像一个老刑警可以通过一个小动作就锁定小偷。

la0wang 如是说。

还是回到小偷和别墅的比喻。小偷进入别墅之后,会摸到几扇相同的门。作为窃贼没办法分辨哪个门后面才有有价值的资料,于是他的做法一定是先试着把几扇门都撬一下。其中有一扇门不用很大的力气就被撬开,小偷一定会选择先进入这个房间看一看。

没错,这扇最好撬开的门恰恰就是蜜场的入口。

一旦被定向到蜜场,小偷的世界就被偷天换日,即使他很快退出这个屋子,外面的一切都已经被悄悄替换成了蜜场。

我不需要所有真实的门锁都非常强,我只需要所有真实的门锁都强于这个通向幻云的门锁,就够了。

老王说。

这扇虚假的门用专业术语称为:诱捕节点。实际上诱捕节点可以部署在网络环境中的很多部位,例如:办公网络、DMZ区(隔离区)、核心数据区等。只要入侵黑客碰到了任何一个节点,都会瞬间被定向到“盗梦空间”,永远无法返回。

【攻击流重定向示意图】

我们的目标是:怒怼黑客既然来了,就别走了。

这一定是欺骗系统最想对入侵黑客说的话。

由于提供了逼真的环境,黑客不仅不会对所处的环境产生怀疑,反而会对自己的技术沾沾自喜。而在这个时候,就是监视黑客的好机会了。

【幻云系统截图】

黑客得意洋洋地穿梭在幻云中,系统会记录攻击过程中的网络数据、主机数据、各种类型的行为数据。

这些数据详尽到令人发指。胡鹏介绍说:

我们收集数据的比例是 1:50。这个比例是什么呢?比如我们捕获到攻击者的一条攻击指令,我们会同时获取近50个项目的相关信息,包括这条指令的附属信息、关联信息、环境信息等等,凡是和这条指令相关的数据,我们全部保存。

为什么这么做?因为攻击的过程非常宝贵,尤其是内网渗透的全过程,如果我们没有保存那么多数据,如果后续的分析环节就可能受影响,如果我们保存了足够多的数据,那么就为后续的分析打下了一个良好的数据基础。所以,我们决定保存足够详尽的攻击数据。

当然,所有收集信息的过程,必须是完全地悄无声息。因为攻击者一旦发现了破绽,很可能马上离开,或者选择反过来做很多迷惑对手的行为。

la0wang 说:

我们使用了非常隐蔽的无痕监控技术,就像一间屋子的地下有着震动感应的传感器,黑客在屋子里看不到任何东西,但是他的一举一动都会通过震动波被记录下来。攻击者可以很开心地在我们的环境中攻击,我们可以很开心地采集攻击者的行为数据。何乐而不为呢?

有了丰富详实的数据基础,就可以开始行为分析了。这其中设计一个有趣的技巧,就是攻击者的“语境”。

简单举个例子:

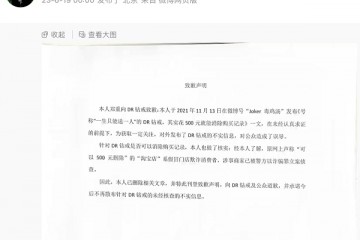

这是上一段对话的截图,从对话中可以看到是右边的人想向左边的权哥借5000块钱,那么是不是这样的呢?我们再看第二幅图:

看了第二幅我们才知道原来是左边的权哥欠了人家的钱不还,而且还说话不算数,故意抵赖。其实这个借钱不还的故事还有很长很精彩,篇幅所限,我只截了其中一小段。用这个例子说明什么呢?

如果不是在一个连续的、完整的语境环境中,那么我们针对数据的分析结果很有可能是错误的结果。

所以,一个完整的攻击语境包括:行为上下文、攻击时间、所处业务场景、目标对象等与攻击有关的语境因素。

胡鹏为我们举了几个简单的例子:

业务场景:我们的欺骗环境是由不同的业务场景组成的,比如有办公区、DMZ区、核心数据区等,那么不同场景下相同的动作就会有不同的含义,我们的分析都是在特定的业务场景中展开的。

重要环节:在攻击过程中,攻击者在不同的环节,会有不同的动作特点,比如刚进入内网时的探测、探测之后的渗透、得手之后的获取数据、走的时候清除痕迹等,这些都是攻击过程中的重要环节,针对重要环节的分析可以让我们从纷繁复杂的数据中整理出一个有序的过程,整个分析的结果会更加清晰。

关键路径:攻击者在攻击过程中会形成一定的攻击路径,也就是攻击者是如何一步步的达成目标的,经过哪些关键的位置,这个过程中比如攻击者是如何挑选不同的进攻路径的,比如如何从办公区进入核心数据区,攻击者需要先找到运维人员或者管理员的那台机器进入,那么这个运维人员或者管理员就是攻击路径中的关键点,通过对关键路径的分析,可以看出攻击者的进攻思路和攻击技巧。

习惯特征:攻击者在攻击时不可避免的会呈现出个人的习惯特点,比如输入的指令,有的攻击者进去之后会习惯经常性查看是否有其他用户在线,有的攻击者习惯经常性的查看进程,有的习惯一进去就翻文件,从这些特征入手,我们可以分析攻击者的习惯特征,用来给攻击者画像。

有了以上的动作,防御者就得到了宝贵的信息,这些信息有:

攻击者的来源:他从哪里发起了攻击。

攻击者的思路:他究竟挑选了什么样的路径,一步一步得到他想要的信息。

攻击者的身份:他使用了什么工具,有怎样的攻击特点。

攻击者的证据:他所有攻击行为的罪证。

有了这些信息,原则上来说就可以锁定入侵黑客的身份和背景。从这一刻起,赛博世界的战役胜负已分。剩下的,就是法律和正义在真实世界对黑客肉身的惩处。

小结·采访手记网络世界是现实世界的翻版。几乎所有人都承认这个悲伤的结论:只要有人的地方,就有着阴谋和构陷。

不幸的是,网络世界比真实世界更浩淼,更繁复。正义的光芒难以照射这个空间的一切折痕沟回。更多的时候,这像一个黑暗的森林,我们需要用武器来武装自己,对抗黑暗中侵袭而来的枪弹。

所谓大道至简,纵然网络空间对于中国来说是舶来品,但“欺骗防御”却根植在中国的战争哲学之中。在这一点上,中国正义黑客的尝试值得钦佩。

对付暴力的最好武器,不是暴力,而是欺骗。

全国人大代表刘宏志:推动数字乡村建设、激发乡村振兴“数智力量”

全国人大代表刘宏志:推动数字乡村建设、激发乡村振兴“数智力量” “千翼飞舞天际 5G闪耀广州”2023数字科技生态大会 11月10日中国·广州

“千翼飞舞天际 5G闪耀广州”2023数字科技生态大会 11月10日中国·广州 情人节不止214 DR钻戒将七夕情人节传至海外

情人节不止214 DR钻戒将七夕情人节传至海外 华为智选x膳魔师强势合作,致力于联力打造智能水杯标杆

华为智选x膳魔师强势合作,致力于联力打造智能水杯标杆 东方企业创新发展中心与淮安举行战略合作签约仪式

东方企业创新发展中心与淮安举行战略合作签约仪式 亿达科创出席国字盛会 共话数字贸易高质量发展

亿达科创出席国字盛会 共话数字贸易高质量发展 “DR购买记录可删”被证实是谣言,传谣者向DR和公众道歉

“DR购买记录可删”被证实是谣言,传谣者向DR和公众道歉 2023上交会:亿达科创以“数字”引擎 释放绿色发展动能

2023上交会:亿达科创以“数字”引擎 释放绿色发展动能